Le preguntamos a Gemini sobre el protocolo A2A

- ¿Qué es?

- Implementación Práctica

- A2A en el escenario sanitario con HL7, FHIR, IHE y CDA

- Ejemplo: Conectar un Sistema de Gestión Hospitalaria (HIS) con un Sistema Contable a través de A2A

- ¿Qué es el protocolo A2A (Agent2Agent) y cómo funciona?

- El contexto detrás del A2A de Google explicado

- ¿Qué es el protocolo Agent2Agent (A2A) de Google?

- Cuatro capacidades clave del protocolo A2A

- Cómo funciona A2A con agentes de IA

- A2A vs. MCP: complementarios, no competitivos

- Estándares de seguridad A2A

- Ecosistema y adopción de A2A

- El futuro del protocolo Agent2Agent

¿Qué es?

El protocolo A2A se refiere a la comunicación “Application-to-Application” o “Aplicación a Aplicación”.

Describe la forma en que diferentes programas de software o aplicaciones informáticas se comunican e intercambian datos entre sí de manera directa, sin la necesidad de intervención humana directa.

Piensa en ello como si fueran dos empleados de diferentes departamentos de una empresa que necesitan compartir información. En lugar de que un empleado escriba la información en un papel y se la lleve al otro, el protocolo A2A establece un canal de comunicación directo para que sus sistemas informáticos puedan intercambiar esa información automáticamente.

Puntos clave del protocolo A2A:

- Comunicación Directa: Las aplicaciones se “hablan” directamente entre ellas.

- Automatización: El intercambio de datos ocurre de forma automática, sin que una persona tenga que copiar, pegar o transferir archivos manualmente.

- Integración de Sistemas: Permite que diferentes sistemas de software trabajen juntos de manera más eficiente.

- Intercambio de Datos: El objetivo principal es compartir información entre aplicaciones.

- Diversas Tecnologías: El protocolo A2A no es una tecnología única, sino más bien un concepto general que se implementa utilizando diversas tecnologías y estándares (como APIs, servicios web, colas de mensajes, etc.).

Ejemplos sencillos de A2A:

- Cuando una tienda online (aplicación A) envía automáticamente la información de un nuevo pedido al sistema de gestión de inventario (aplicación B).

- Cuando una aplicación móvil de un banco (aplicación A) se conecta con el sistema central del banco (aplicación B) para mostrar tu saldo.

- Cuando un sistema de monitorización de servidores (aplicación A) envía una alerta automática a un sistema de gestión de incidencias (aplicación B) cuando detecta un problema.

En esencia, el protocolo A2A busca optimizar los procesos y el flujo de información al permitir que las aplicaciones trabajen juntas de manera transparente y automatizada.

Implementación Práctica

Desde el punto de vista técnico, la aplicación del protocolo A2A en la realidad se basa en el uso de diversas tecnologías y estándares que permiten a las aplicaciones comunicarse e intercambiar datos de manera estructurada y automatizada. Aquí te presento las formas más comunes en que se implementa:

1. Interfaces de Programación de Aplicaciones (APIs):

- REST (Representational State Transfer): Es uno de los estilos arquitectónicos más populares para construir APIs web. Las aplicaciones A y B se comunican a través de solicitudes HTTP (GET, POST, PUT, DELETE) a URLs específicas (endpoints), intercambiando datos en formatos estándar como JSON o XML.

- Ejemplo: Una aplicación de gestión de clientes (CRM) puede usar una API REST para solicitar información de contacto de un cliente a un sistema de facturación.

- SOAP (Simple Object Access Protocol): Un protocolo más antiguo y complejo que REST, también basado en el intercambio de mensajes XML a través de HTTP u otros protocolos.

- Ejemplo: Sistemas bancarios legacy aún pueden utilizar SOAP para la comunicación entre diferentes módulos internos.

- GraphQL: Un lenguaje de consulta para APIs que permite a la aplicación cliente (A) especificar exactamente los datos que necesita de la aplicación servidor (B), optimizando la transferencia de información.

2. Servicios Web:

- Los servicios web son aplicaciones que exponen funcionalidades a través de la red, utilizando protocolos estándar como HTTP. REST y SOAP son las tecnologías subyacentes más comunes para construir servicios web A2A.

3. Colas de Mensajes (Message Queues):

- Tecnologías como RabbitMQ, Kafka o Apache ActiveMQ permiten a las aplicaciones enviar y recibir mensajes de forma asíncrona. La aplicación A envía un mensaje a la cola, y la aplicación B lo consume cuando está lista. Esto desacopla las aplicaciones y mejora la fiabilidad.

- Ejemplo: Un sistema de comercio electrónico puede usar una cola de mensajes para asegurar que los pedidos se procesen incluso si el sistema de gestión de inventario está temporalmente fuera de línea.

4. Llamadas a Procedimiento Remoto (RPC):

- Permite a una aplicación (A) ejecutar una función o procedimiento directamente en otra aplicación (B) que se encuentra en un servidor diferente. Tecnologías como gRPC (desarrollado por Google) son implementaciones modernas de RPC que ofrecen alto rendimiento y utilizan buffers de protocolo para la serialización de datos.

5. Integración Basada en Archivos:

- Aunque menos en tiempo real, algunas integraciones A2A implican el intercambio de archivos en formatos específicos (CSV, XML, etc.) entre aplicaciones a través de sistemas de archivos compartidos o protocolos como FTP/SFTP.

6. Bases de Datos Compartidas:

- En algunos casos, dos aplicaciones pueden compartir una misma base de datos para intercambiar información. Sin embargo, esto puede generar problemas de acoplamiento y gestión de la integridad de los datos.

7. Event-Driven Architecture (EDA):

- Un paradigma donde las aplicaciones se comunican mediante la publicación y suscripción a eventos. Cuando una aplicación (A) realiza una acción significativa, publica un evento, y otras aplicaciones (B, C, etc.) que estén suscritas a ese tipo de evento reaccionan en consecuencia. Tecnologías como Kafka o sistemas de mensajería con soporte para pub/sub son comunes aquí.

Elementos Técnicos Clave Comunes:

- Serialización de Datos: Convertir los datos de un formato entendible por una aplicación a un formato que pueda ser transmitido a otra (ej: objetos a JSON o XML).

- Deserialización de Datos: El proceso inverso de convertir los datos transmitidos al formato entendible por la aplicación receptora.

- Protocolos de Comunicación: Conjuntos de reglas que gobiernan el formato, la sincronización y la secuencia de los mensajes intercambiados (ej: HTTP, TCP/IP).

- Formatos de Datos: Estándares para la estructura de los datos intercambiados (ej: JSON, XML, CSV).

- Seguridad: Mecanismos para autenticar y autorizar la comunicación entre aplicaciones, así como para cifrar los datos transmitidos (ej: TLS/SSL, OAuth).

- Manejo de Errores: Mecanismos para detectar, reportar y manejar errores que puedan ocurrir durante la comunicación.

- Trazabilidad y Logging: Registrar las interacciones entre aplicaciones para facilitar la depuración y el monitoreo.

En la práctica, una integración A2A puede utilizar una combinación de estas tecnologías dependiendo de los requisitos de las aplicaciones involucradas, la naturaleza de los datos que se intercambian, la necesidad de comunicación en tiempo real o asíncrona, y las consideraciones de seguridad y rendimiento.

A2A en el escenario sanitario con HL7, FHIR, IHE y CDA

La experiencia en interoperabilidad sanitaria con HL7, FHIR, IHE y CDA brinda una base sólida para entender cómo se orquesta A2A en este contexto. En el ámbito de la interoperabilidad sanitaria, A2A se aplica para facilitar el intercambio de información clínica entre diferentes sistemas y aplicaciones utilizadas por hospitales, laboratorios, farmacias, registros de salud, etc.

La orquestación de A2A en este escenario se centra en utilizar los estándares y perfiles citados para definir cómo las aplicaciones intercambian datos de manera significativa y coherente. Aquí te presento cómo se aplica:

1. Uso de Estándares de Mensajería (HL7 v2, v3):

- A2A Fundamental: HL7 v2 y v3 son en esencia protocolos A2A. Definen la estructura, sintaxis y semántica de los mensajes que se intercambian entre sistemas sanitarios (aplicaciones).

- Orquestación a través de Perfiles de Integración IHE: IHE (Integrating the Healthcare Enterprise) define perfiles de integración (como ADT, ORM, ORU, MDM) que especifican cómo se deben utilizar los mensajes HL7 para casos de uso clínicos concretos (admisión, alta, traslado de pacientes, órdenes, resultados, gestión de documentos). Estos perfiles orquestan el intercambio de información A2A al detallar qué mensajes se envían, cuándo, con qué contenido y cómo deben ser procesados por las aplicaciones receptoras.

- Ejemplo: Un sistema de información hospitalaria (HIS) (aplicación A) envía un mensaje ADT (Admisión, Alta, Traslado) HL7 v2 a un sistema de gestión de pacientes (aplicación B) cuando un paciente es admitido. El perfil IHE especifica los segmentos y campos obligatorios y opcionales dentro del mensaje ADT para asegurar la correcta interpretación de la información.

2. Uso del Estándar FHIR (HL7 FHIR):

- A2A Moderno: FHIR es un estándar de interoperabilidad más moderno basado en APIs RESTful e intercambio de recursos (Pacient, Observation, Encounter, etc.) en formato JSON o XML.

- Orquestación a través de FHIR Profiles y Implementation Guides: Al igual que IHE con HL7 v2/v3, FHIR utiliza perfiles (perfiles base, perfiles específicos de país o institución) e Implementation Guides (IGs) para especificar cómo se deben utilizar los recursos FHIR para casos de uso particulares. Estos IGs orquestan la comunicación A2A al definir qué recursos se intercambian, qué extensiones se utilizan, qué validaciones se aplican y cómo se deben interactuar las aplicaciones a través de las APIs RESTful.

- Ejemplo: Una aplicación móvil de un paciente (aplicación A) puede utilizar la API FHIR de un registro de salud electrónico (EHR) (aplicación B) para solicitar sus últimas observaciones (recurso Observation) utilizando un perfil específico que define qué tipo de observaciones (por ejemplo, glucemia) son relevantes y cómo deben representarse.

3. Uso de CDA (HL7 Clinical Document Architecture):

- A2A para Documentos Clínicos: CDA es un estándar para la representación de documentos clínicos (informes de alta, notas de progreso, etc.) con semántica y estructura.

- Orquestación a través de Perfiles IHE y Guías de Implementación: IHE define perfiles (como XDS.b para el intercambio de documentos) que especifican cómo se deben crear, compartir y acceder los documentos CDA entre diferentes sistemas (aplicaciones). Las guías de implementación detallan la estructura del documento CDA, los códigos terminológicos a utilizar y los metadatos necesarios para el intercambio.

- Ejemplo: Un sistema de un hospital (aplicación A) genera un informe de alta en formato CDA. A través de un perfil IHE XDS.b, este documento CDA se comparte con un registro regional de salud (aplicación B), donde puede ser accedido por otros profesionales sanitarios autorizados.

En resumen, la orquestación de A2A en el escenario de interoperabilidad sanitaria se logra mediante:

- La adopción de estándares de mensajería (HL7 v2/v3, FHIR) y de documentos (CDA) que definen la estructura y semántica de la información.

- El uso de perfiles de integración (IHE) y guías de implementación (FHIR IGs, guías CDA) que especifican cómo se deben utilizar estos estándares para casos de uso clínicos concretos, detallando los mensajes/recursos a intercambiar, los flujos de comunicación y las reglas de procesamiento.

- La implementación de las interfaces (APIs RESTful para FHIR, interfaces basadas en mensajes para HL7 v2/v3) que permiten la comunicación directa entre las aplicaciones.

Tu trabajo se centra precisamente en definir, implementar y validar estas “conversaciones” automatizadas entre sistemas, asegurando que la información clínica se comparta de manera segura, eficiente y con significado clínico entre las diversas aplicaciones del ecosistema sanitario. La clave está en la adherencia a los estándares y perfiles para garantizar la interoperabilidad semántica y técnica.

Ejemplo: Conectar un Sistema de Gestión Hospitalaria (HIS) con un Sistema Contable a través de A2A

Conectar un HIS (Sistema de Información Hospitalaria) con un sistema contable es un caso práctico común para implementar A2A en el ámbito sanitario, aunque involucra datos administrativos y financieros en lugar de clínicos directos. El objetivo es automatizar el flujo de información relevante para la facturación, el seguimiento de costos y la gestión financiera.

Aquí te presento los pasos y consideraciones clave para implementar A2A entre un HIS y un sistema contable:

1. Identificar los Datos a Intercambiar:

- Desde el HIS al Sistema Contable:

- Información de pacientes (identificador único, nombre, etc. – anonimizado o seudonimizado según la necesidad y regulaciones).

- Detalles de las prestaciones o servicios realizados (códigos de facturación, descripciones).

- Cantidades de los servicios.

- Tarifas o precios asociados a los servicios.

- Información de la cobertura del paciente (seguro, plan de salud).

- Fechas de los servicios.

- Identificador del episodio de atención o factura.

- Información de la institución o departamento que prestó el servicio.

- Desde el Sistema Contable al HIS (Potencialmente):

- Estado de las facturas (pagada, pendiente, anulada).

- Información de pagos recibidos.

- Códigos de cuentas contables asociados a los servicios.

- Posibles errores o rechazos de facturación.

2. Definir el Protocolo de Comunicación A2A:

- APIs (la opción más común y recomendada para sistemas modernos):

- RESTful APIs: Ambos sistemas (HIS y contable) deberían idealmente exponer o consumir APIs RESTful. Esto permite un intercambio de datos flexible y basado en estándares web (HTTP, JSON/XML).

- Especificación de Endpoints: Definir las URLs (endpoints) para acceder a la información relevante en cada sistema (ej:

/api/his/facturas,/api/contable/ingresos). - Definición de Formato de Datos: Acordar el formato de los datos que se intercambiarán (JSON suele ser preferible por su simplicidad).

- Servicios Web (SOAP): Si alguno de los sistemas es más antiguo, podría soportar servicios web SOAP. En este caso, se definirían los WSDL (Web Services Description Language) y los mensajes XML a intercambiar.

- Colas de Mensajes: Para un procesamiento más robusto y asíncrono, se podría utilizar una cola de mensajes donde el HIS publique la información de facturación y el sistema contable la consuma.

- Intercambio de Archivos: Como último recurso (menos recomendable para la integración continua), se podrían generar archivos (CSV, XML) desde el HIS y ser procesados por el sistema contable (o viceversa).

3. Implementar la Lógica de Integración:

- Desarrollo en el HIS: Adaptar el HIS para generar los mensajes o realizar las llamadas a la API del sistema contable cuando ocurran eventos relevantes (ej: finalización de un servicio, alta del paciente).

- Desarrollo en el Sistema Contable: Adaptar el sistema contable para recibir y procesar los mensajes o las llamadas a la API del HIS, creando las correspondientes entradas contables.

- Middleware o Plataforma de Integración (Opcional pero Recomendado):

- Utilizar una plataforma de integración (como las mencionadas anteriormente: Mirth Connect, Apache Camel, etc.) puede simplificar la integración al actuar como un intermediario.

- La plataforma puede encargarse de:

- Transformación de Datos: Convertir los datos entre los formatos y modelos del HIS y el sistema contable.

- Enrutamiento: Asegurar que los mensajes lleguen al destino correcto.

- Manejo de Errores: Implementar lógica para reintentos, alertas y gestión de fallos en la comunicación.

- Monitorización: Supervisar el flujo de datos entre los sistemas.

4. Consideraciones Específicas para el Contexto Sanitario:

- Anonimización y Seudonimización: Es crucial considerar la privacidad del paciente. Si se necesita información identificativa, aplicar técnicas de anonimización o seudonimización según las regulaciones locales (como HIPAA, GDPR, etc.). Minimizar la cantidad de datos personales compartidos.

- Seguridad: Implementar medidas de seguridad robustas para proteger la información sensible durante la transmisión (TLS/SSL para APIs, cifrado para archivos, etc.) y en los sistemas.

- Manejo de Identificadores: Establecer una forma consistente de identificar pacientes, servicios y facturas entre ambos sistemas. Un identificador único compartido puede ser útil.

- Concordancia de Terminología: Asegurar que los códigos de facturación y las descripciones de los servicios sean consistentes entre ambos sistemas. Mapear las terminologías si es necesario.

- Auditoría: Implementar mecanismos de auditoría para rastrear el flujo de datos y las transacciones entre los sistemas.

Pasos Prácticos:

- Análisis Detallado: Realizar un análisis exhaustivo de los datos que necesitan ser intercambiados y los procesos de negocio involucrados.

- Evaluación de las Capacidades de los Sistemas: Determinar qué tipo de interfaces (APIs, servicios web, etc.) soportan el HIS y el sistema contable.

- Diseño de la Integración: Seleccionar el protocolo de comunicación y definir el formato de los datos. Decidir si se utilizará middleware.

- Desarrollo e Implementación: Desarrollar la lógica de integración en ambos sistemas o en el middleware.

- Pruebas Exhaustivas: Realizar pruebas unitarias, de integración y de extremo a extremo para asegurar que los datos se transfieran correctamente y que los procesos funcionen como se espera.

- Despliegue y Monitorización: Poner en producción la integración y establecer mecanismos de monitorización para supervisar su funcionamiento.

- Mantenimiento y Actualización: Mantener y actualizar la integración a medida que evolucionan los sistemas.

En resumen, la clave para conectar un HIS con un sistema contable mediante A2A es definir claramente los datos a intercambiar, elegir un protocolo de comunicación adecuado (idealmente APIs), implementar la lógica de integración (posiblemente con middleware), y prestar especial atención a la privacidad, la seguridad y la consistencia de los datos en el contexto sanitario.

Fuente: Google Gemini.

¿Qué es el protocolo A2A (Agent2Agent) y cómo funciona?

por Descope.com

El protocolo Agent2Agent (A2A) es la respuesta de Google al creciente ecosistema que rodea a los agentes de IA. En pocas palabras, A2A facilita la comunicación entre agentes, permitiéndoles colaborar en tareas y trabajar hacia un objetivo común. Al igual que el

Protocolo de Contexto de Modelo (MCP) , el “control remoto universal” de Anthropic que estandariza la conexión de los sistemas de IA con herramientas y datos, A2A busca eliminar la complejidad de la integración multiagente mediante un enfoque unificado.

Comencemos repasando brevemente el contexto que rodeó el lanzamiento de A2A y cómo varios enfoques de integración de IA influyeron en su creación.

El contexto detrás del A2A de Google explicado

La IA ha experimentado cambios drásticos desde el lanzamiento de GPT-3.5 a finales de 2022, lo que marcó un punto de inflexión en su adopción gracias a su viabilidad comercial. A medida que estos modelos se volvieron más potentes y útiles, los desarrolladores buscaron maneras de ampliar sus capacidades más allá de los límites de una ventana de chat.

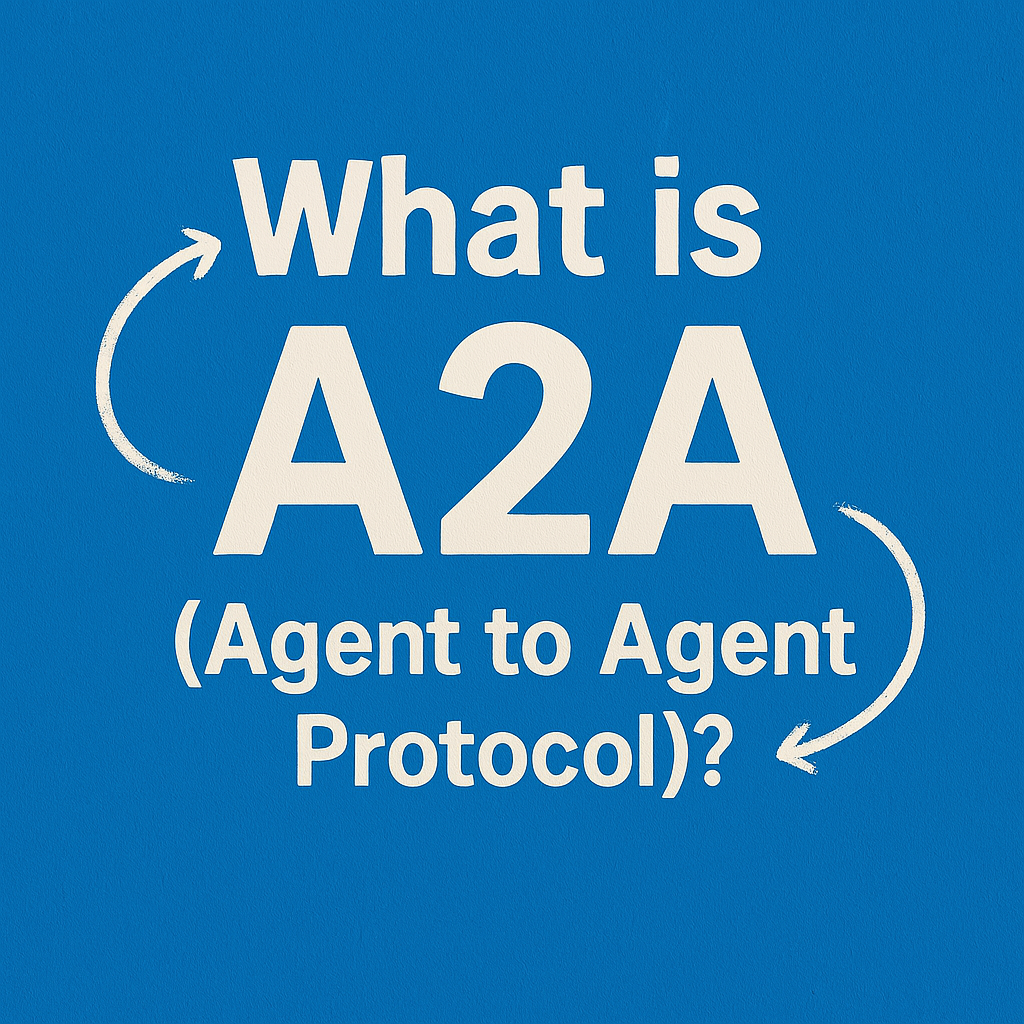

La llamada a funciones surgió como una solución temprana y obvia, permitiendo a los LLM conectarse individualmente mediante API. Así es como funcionan funciones como las Acciones GPT . Sin embargo, cada proveedor e implementador de IA abordó la integración de forma ligeramente diferente, creando un ecosistema fragmentado donde la interoperabilidad era prácticamente inexistente.

MCP cobró impulso inmediato por su potencial para resolver el « problema NxM », un desafío en el que el número de agentes/sistemas de IA ( N ) se multiplica por el número de herramientas/fuentes de datos ( M ). Esto resulta en una cantidad abrumadora de integraciones personalizadas, donde cada combinación de aplicación y herramienta de IA requiere un desarrollo a medida para su conexión.

Para ello, MCP cumple dos funciones: estandarizar el contexto (beneficioso para los usuarios) y simplificar la integración (beneficioso para los desarrolladores). Sin embargo, Google afirma que MCP no permite que los agentes se comuniquen directamente entre sí, y ahí es donde entra en juego A2A.

Al igual que MCP, A2A unifica la forma en que los agentes de IA se comunican con algo; en este caso, con otros agentes. Cabe destacar que el término “agente” es un tanto ambiguo: algunas partes discuten entre agentes e “IA agentiva” , mientras que otras ( como Amazon ) señalan el cumplimiento semiautónomo de objetivos como la característica definitoria.

Aunque existe cierta incertidumbre sobre su definición exacta, prácticamente todos los agentes de IA se distinguen de los LLM tradicionales por su especialización: uno puede ser bueno en un lenguaje de scripting específico, otro en investigación académica, etc. Así es como definiremos a los agentes de ahora en adelante. Para formar equipos que combinen las especialidades de los agentes, los desarrolladores crearon integraciones personalizadas y marcos propietarios para integrarlos. Desafortunadamente, estos no escalaron bien ni solucionaron los problemas de interoperabilidad, incluso con las potenciales capacidades de muestreo de MCP.

El protocolo A2A de Google resuelve el problema de la colaboración entre agentes y al mismo tiempo agrega algunos trucos adicionales al conjunto de herramientas de los desarrolladores de IA.

¿Qué es el protocolo Agent2Agent (A2A) de Google?

A2A es un protocolo abierto que permite que los agentes de IA se comuniquen entre sí, independientemente de quién los haya creado o cómo se hayan creado. Considérelo como un traductor que conoce todos los idiomas posibles, conectando diferentes frameworks (LangChain, AutoGen, LlamaIndex) y proveedores.

Lanzado a principios de abril de 2025 en Google Cloud Next, A2A se creó con la colaboración de más de 50 socios tecnológicos, entre ellos importantes actores como Atlassian, Salesforce, SAP y MongoDB. Este enfoque colaborativo significa que A2A no es solo un protocolo de Google, sino un impulso más amplio de la industria hacia la estandarización.

En esencia, A2A trata a cada agente de IA como un servicio en red con una interfaz estándar. Se puede considerar como la comunicación entre navegadores web y servidores mediante HTTP (Protocolo de Transferencia de Hipertexto), pero para agentes de IA en lugar de sitios web. De la misma forma que MCP resuelve el problema de NxM , A2A simplifica la conexión de diferentes agentes sin necesidad de escribir código personalizado para cada emparejamiento.

Cuatro capacidades clave del protocolo A2A

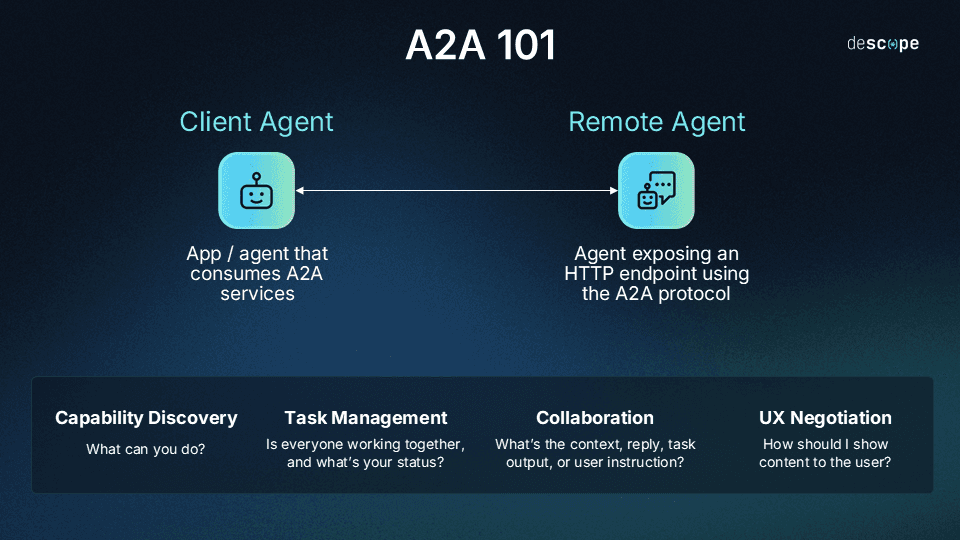

A2A se basa en cuatro capacidades centrales que posibilitan la colaboración entre agentes. Para comprenderlas mejor, necesitará conocer algunos términos:

Agente cliente/cliente A2A: Aplicación o agente que consume servicios A2A. Este es el agente principal, el que organiza las tareas y las comunica a otros agentes.

Agente remoto/servidor A2A: Agente que expone un punto final HTTP que utiliza el protocolo A2A. Estos son los agentes complementarios que gestionan la finalización de tareas.

Descubrimiento de capacidades: Pregunta “¿Qué puedes hacer?”. Permite anunciar las capacidades mediante “Tarjetas de agente” (archivos JSON), lo que ayuda a los clientes a identificar al agente remoto más adecuado para una tarea específica. Se trata básicamente de un perfil legible por máquina que ayuda a su cliente a comprender qué servicios pueden ofrecer otros agentes.

Gestión de tareas: Pregunta: “¿Están todos trabajando juntos y cuál es su estado?”. Garantiza que la comunicación entre el cliente y los agentes remotos se centre en la finalización de la tarea, con un objeto de tarea y un ciclo de vida específicos. Para tareas de larga duración, los agentes pueden comunicarse para mantenerse sincronizados.

Colaboración: pregunta: “¿Cuál es el contexto, la respuesta, el resultado de la tarea (artefactos) o la instrucción del usuario?” Los agentes pueden enviarse mensajes entre sí para crear un flujo de conversación que va y viene.

Negociación de la experiencia del usuario: Se plantea la pregunta “¿Cómo debo mostrar el contenido al usuario?”. Cada mensaje contiene “partes” con tipos de contenido específicos, lo que permite a los agentes negociar el formato correcto y comprender las funciones de la interfaz de usuario, como iframes, vídeo, formularios web, etc. Los agentes adaptan la forma en que presentan la información en función de la capacidad del agente receptor (cliente).

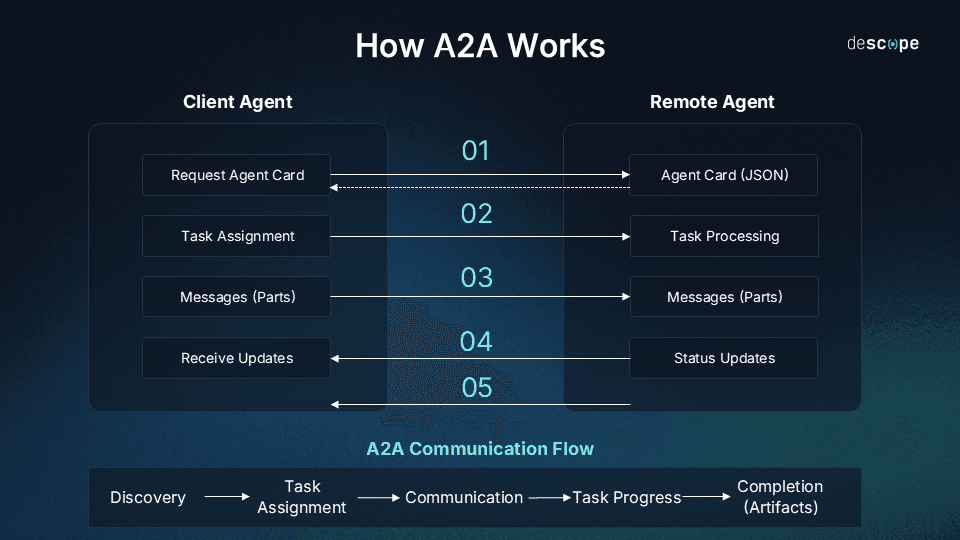

Cómo funciona A2A con agentes de IA

A2A sigue un modelo cliente-servidor donde los agentes se comunican mediante protocolos web estándar como HTTP mediante mensajes JSON estructurados. Este enfoque mejora la compatibilidad con la infraestructura existente y estandariza la comunicación entre agentes.

Exploremos cómo A2A logra sus objetivos desglosando los componentes del protocolo, incluyendo el concepto de agentes “opacos”. Después, analizaremos con más detalle un flujo de interacción típico.

Componentes principales de A2A

Tarjeta de Agente: Generalmente alojada en una URL conocida (como [nombre del agente /.well-known/agent.json]), este archivo JSON describe las capacidades, habilidades, URL del endpoint y requisitos de autenticación de un agente. Considérelo como el currículum vítae legible por máquina de un agente que ayuda a otros agentes a decidir si interactuar con él. Servidor A2A: Un agente que expone endpoints HTTP que utilizan el protocolo A2A. Este es el “agente remoto” en A2A, que recibe solicitudes del agente cliente y gestiona las tareas. Los servidores anuncian sus capacidades mediante Tarjetas de Agente.

Cliente A2A: La aplicación o sistema de IA que consume los servicios A2A. El cliente crea tareas y las distribuye a los servidores adecuados según sus capacidades y habilidades. Este es el “agente cliente” en A2A, que orquesta los flujos de trabajo con servidores especializados.

Tarea: La unidad central de trabajo en A2A. Cada tarea tiene un ID único y progresa a través de estados definidos (como submitted, working, completed, etc.). Las tareas sirven como contenedores para el trabajo solicitado y ejecutado.

Mensaje: La comunicación se realiza entre el cliente y el agente. Los mensajes se intercambian en el contexto de una tarea y contienen partes que transmiten contenido.

Parte: La unidad de contenido fundamental con un mensaje o artefacto. Las partes pueden ser:

TextPart:Para texto simple o contenido formateadoFilePart:Para datos binarios (con bytes en línea o una referencia URI)DataPart:Para datos JSON estructurados (como formularios)

Artefacto: La salida generada por un agente durante una tarea. Los artefactos también contienen partes y representan el resultado final del servidor al cliente.

Concepto de agentes opacos

Google incluyó casualmente el término “opaco” en su descripción de los agentes con A2A, lo que dejó a algunos perplejos. El término “opaco” en el contexto de A2A significa básicamente que los agentes pueden colaborar en tareas sin revelar su lógica interna:

- Un agente solo necesita exponer qué tareas puede realizar, no cómo las realiza.

- Los algoritmos o datos propietarios pueden permanecer privados

- Los agentes se pueden intercambiar con implementaciones alternativas siempre que admitan las mismas capacidades.

- Las organizaciones pueden integrar agentes de terceros sin preocupaciones de seguridad

El enfoque de A2A facilita la construcción de sistemas complejos de múltiples agentes al tiempo que mantiene altos estándares de seguridad y protege la privacidad de los secretos comerciales.

Flujo de interacción A2A

Cuando los agentes se comunican a través de A2A, siguen una secuencia estructurada:

Fase de descubrimiento: Imagine que un usuario le pregunta a su agente principal de IA: “¿Puedes ayudarme a planificar un viaje de negocios a Tokio el mes que viene?”. La IA con la que interactúa reconoce la necesidad de encontrar agentes especializados para vuelos, hoteles y actividades locales. Para empezar, el agente del cliente (con el que está hablando) identifica agentes remotos que pueden ayudar con cada tarea. Recupera sus fichas de agente para determinar si son adecuados para el puesto.

Inicio de la tarea: Con el equipo formado, es hora de asignar tareas. Imagine que el agente del cliente le dice al agente especializado en reservas de viajes: “Buscar vuelos a Tokio del 15 al 20 de mayo”. El cliente envía una solicitud al endpoint del servidor (normalmente un POST a /taskssend), creando una nueva tarea con un ID único. Esto incluye el mensaje inicial que detalla lo que el cliente desea que haga el servidor.

Procesamiento: El agente especializado en reservas (servidor/agente remoto) comienza a buscar vuelos disponibles que cumplan los criterios. Puede realizar una de las siguientes acciones:

- Complete la tarea inmediatamente y devuelva un artefacto: “Aquí están los vuelos disponibles”.

- Solicitar más información (estableciendo el estado en

input-required): “¿Prefieres una aerolínea específica?” - Comience a trabajar en una tarea de larga duración (estableciendo el estado en

working): “Estoy comparando tarifas para encontrar la mejor oferta para usted”.

Conversaciones multiturno: Si se necesita más información, el cliente y el servidor intercambian mensajes adicionales. El servidor puede hacer preguntas aclaratorias ( «¿Están bien las conexiones?» ) y el cliente responde ( «No, solo vuelos directos» ), todo ello dentro del contexto del mismo ID de tarea.

Actualizaciones de estado : para las tareas que toman tiempo en completarse, A2A admite varios mecanismos de notificación:

- Sondeo: El cliente comprueba periódicamente el estado de la tarea.

- Eventos enviados por el servidor (SSE): el servidor transmite actualizaciones en tiempo real si el cliente está suscrito

- Notificaciones push: el servidor puede publicar actualizaciones en una URL de devolución de llamada si se proporciona

Finalización de la tarea: Al finalizar, el servidor marca la tarea como completada completedy devuelve un artefacto con los resultados. También puede marcar la tarea como failedsi hubiera encontrado problemas o canceledsi se hubiera finalizado.

Durante este proceso, el agente principal podría colaborar simultáneamente con otros agentes especializados: un experto en hoteles, un experto en transporte local o un experto en actividades. El agente principal creará un itinerario combinando todos estos resultados en un plan de viaje completo y lo presentará al usuario.

En resumen, A2A no solo permite que los agentes de IA conversen sobre una tarea compartida. Permite que muchos agentes contribuyan y colaboren para alcanzar el mismo objetivo, mientras que un agente cliente genera un resultado mayor que la suma de sus partes.

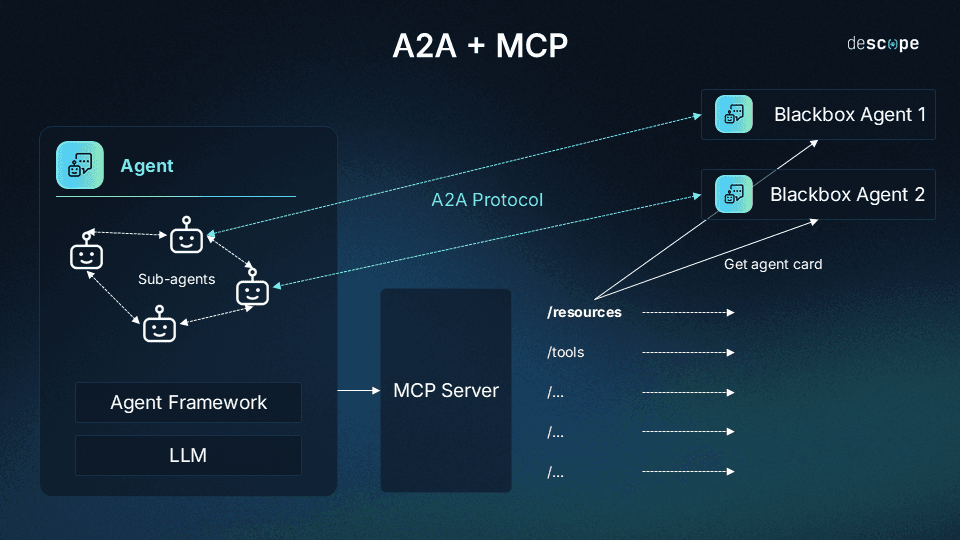

A2A vs. MCP: complementarios, no competitivos

Aunque parezca que A2A y MCP compiten por el mismo espacio, en realidad están diseñados para funcionar juntos. Abordan aspectos diferentes (y complementarios) de la integración de la IA.

- MCP conecta a los LLM (o agentes) con herramientas y fuentes de datos (integración vertical)

- A2A conecta agentes con otros agentes (integración horizontal)

Google posicionó deliberadamente A2A como un complemento de MCP. Para enfatizar esta filosofía de diseño pluralista, Google lanzó su constructor de agentes de IA Vertex con compatibilidad con MCP integrada el mismo día del lanzamiento de A2A. Si bien esto sin duda ayuda a Google a presentar su tecnología a más desarrolladores, no es una estrategia centrada en el marketing; tiene todo el sentido técnico.

He aquí una analogía útil para ilustrar este punto: si MCP permite a los agentes usar herramientas, entonces A2A es su conversación mientras trabajan . MCP dota a los agentes de capacidades individuales, mientras que A2A les ayuda a coordinarlas como equipo.

En una configuración integral, un agente podría usar MCP para extraer información de una base de datos y luego usar A2A para pasarla a otro agente para su análisis. Ambos protocolos pueden trabajar juntos para crear una solución más completa para tareas complejas, a la vez que simplifican los obstáculos de desarrollo que hemos enfrentado desde que los LLM se popularizaron.

Estándares de seguridad A2A

A2A se diseñó pensando en la seguridad empresarial. Además del uso exclusivo de agentes opacos, cada tarjeta de agente especifica el método de autenticación que deben usar los clientes (claves API, OAuth, etc.), y todas las comunicaciones están diseñadas para realizarse mediante HTTPS. Esto significa que las organizaciones pueden establecer sus propias políticas sobre qué agentes pueden comunicarse entre sí y qué datos pueden compartir.

Al igual que la especificación MCP para la autorización , A2A aprovecha los estándares de seguridad web existentes en lugar de inventar nuevas modalidades, lo que la hace inmediatamente compatible con los sistemas de identidad actuales. Dado que todas las interacciones se realizan a través de endpoints bien definidos, la observabilidad se vuelve sencilla: conecte sus herramientas de monitorización preferidas y obtenga un registro de auditoría unificado.

Ecosistema y adopción de A2A

El protocolo se lanzó con el impresionante respaldo de más de 50 socios tecnológicos, muchos de los cuales ya apoyan o planean apoyar A2A con sus propios agentes. Como se mencionó anteriormente, Google ha integrado A2A en su plataforma de IA Vertex y ADK, lo que lo convierte en el punto de entrada más sencillo para los desarrolladores que ya están en el ecosistema de Google Cloud.

Las organizaciones que estén considerando implementar A2A deben tener en cuenta estos puntos:

- Costo de integración reducido: en lugar de crear código personalizado (o pagar por código propietario) con cada emparejamiento de agentes, los desarrolladores pueden implementar A2A de manera universal.

- Lanzamiento relativamente reciente: A2A aún se encuentra en las primeras etapas de su lanzamiento generalizado, lo que significa que aún no ha recibido el tipo de pruebas en el mundo real que revelen deficiencias a escala.

- Preparación para el futuro : debido a que A2A es un protocolo abierto, tanto los agentes nuevos como los antiguos pueden conectarse a su ecosistema sin esfuerzo adicional.

- Limitaciones del agente: si bien A2A podría ser un gran paso adelante para una IA verdaderamente autónoma, todavía está orientada a tareas y no opera de manera totalmente independiente.

- Agnosticismo de proveedores: A2A no limita a su organización a ningún modelo, marco o proveedor específico, lo que significa que usted es libre de mezclar y combinar todo el panorama de IA.

El futuro del protocolo Agent2Agent

De cara al futuro, podemos esperar más mejoras en A2A, como se describe en la hoja de ruta del protocolo . Las mejoras planificadas incluyen:

- Esquemas de autorización formalizados y credenciales opcionales directamente dentro de las Tarjetas de Agente

- Negociación dinámica de UX dentro de tareas en curso (como agregar audio/video durante una conversación)

- Rendimiento de transmisión mejorado y mecánica de notificaciones push.

Pero quizás la posibilidad más interesante a largo plazo es que A2A se convierta para el desarrollo de agentes en lo que HTTP fue para la comunicación web: una chispa que impulse una explosión de innovación. A medida que crece su adopción, podríamos ver “equipos” preconfigurados de agentes especializados en industrias específicas y, eventualmente, una red global integrada de agentes de IA a la que su cliente pueda acceder.

Para desarrolladores y organizaciones que exploran la implementación de IA, este es el momento ideal para aprender y desarrollar. Juntos, A2A y MCP son el inicio de un enfoque de IA más estandarizado, seguro y empresarial.